Sistem Komputer - Pembatasan

Pembatasan-pembatasan dapat dilakukan sehingga memperkecil peluang

penembusan oleh pemakai yang tak diotorisasi, misalnya :

- Pembatasan login. Login hanya diperbolehkan :

- Pada terminal tertentu.

- Hanya ada waktu dan hari tertentu.

- Pembatasan dengan call-back.

Login dapat dilakukan siapapun. Bila telah sukses login, sistem segera

memutuskan koneksi dan memanggil nomor telepon yang telah disepakati.

Penyusup tidak dapat menghubungi lewat sembarang saluran telepon, tapi hanya

pada saluran telepon tertentu.

- Pembatasan jumlah usaha login.

Login dibatasi sampai tiga kali dan segera dikunci dan diberitahu ke

administrator.

Semua login direkam dan sistem operasi melaporkan informasi-informasi

berikut :

- Waktu, yaitu waktu pemakai login.

- Terminal, yaitu terminal dimana pemakai login.

Mekanisme proteksi sistem komputer

Pada sistem komputer banyak objek yang perlu diproteksi, yaitu :

- Objek perangkat keras. Objek yang perlu diproteksi, antara lain :

- Pemroses.

- Segment memori.

- Terminal.

- Disk drive.

- Printer.

- Dan sebagainya.

- Objek perangkat lunak.

Objek yang perlu diproteksi, antara lain :

- Proses.

- File.

- Basis data.

- Semaphore.

- Dan sebagainya.

Matriks pengaksesan objek

Masalah proteksi adalah mengenai cara mencegah proses-proses mengakses

objek-objek yang tidak diotorisasi. Mekanisme ini juga harus memungkinkan

membatasi proses-proses ke suatu subset operasi-operasi legal yang diperlukan.

Misalnya proses A dapat membaca file F, tapi tidak menulisinya.

Agar dapat menyediakan mekanisme proteksi berbeda dikembangkan berdasar

konsep domain. Domain adalah himpunan pasangan (hak, objek). Tiap pasangan menspesifikasikan objek dan suatu subset operasi yang dapat dilakukan

terhadapnya. Hak dalam konteks ini berarti ijin melakukan suatu operasi.

Proses berjalan pada suatu domain proteksi, yaitu proses merupakan anggota suatu

domain atau beberapa domain. Terdapat kumpulan objek yang dapat diakses

proses. Untuk tiap objek, proses mempunyai suatu kumpulan hak terhadap objek

itu. Proses-proses dapat juga beralih dari satu domain ke domain lain selama

eksekusi. Aturan peralihan domain ini bergantung pada sistem.

Domain ditetapkan dengan mendaftarkan pemakai-pemakai yang termasuk domain

itu. Proses-proses yang dijalankan pemakai adalah proses-proses pada domain itu

dan mempunyai hak akses terhadap objek seperti ditentukan domainnya.

Cara penyimpanan informasi anggota domain

Secara konseptual adalah berupa satu matriks besar, dimana:

- Baris menunjukkan domain.

- Kolom menunjukkan objek.

Tiap elemen matriks mendaftar hak-hak yang dimiliki domain terhadap objek.

Dengan matriks ini, sistem dapat mengetahui hak pengaksesan terhadap objek.

Gambar berikut menunjukkan matriks pengaksesan objek.

Untuk sistem-sistem yang mengijinkan peralihan domain dimodelkan dengan

menganggap domain sebagai objek, yaitu:

- Jika terdapat operasi enter, berarti mempunyai hak berpindah domain.

Gambar diatas menunjukkan matriks pengaksesan objek dengan operasi

pengalihan domain. Proses-proses pada domain 1 dapat berpindah ke domain 2

dan proses pada domain 2 dapat berpindah ke domain 1.

ACL (Access Control List)

Matriks pengaksesan objek akan berbentuk matrik jarang (sparse matrix).

Matrik jarang memboroskan ruang penyimpanan dan lambat karena memerlukan

ruang besar, Dua alternatif untuk memperbaikinya adalah :

- Menyimpan matriks sebagai perbaris.

- Menyimpan matriks sebagai perkolom.

Teknik yang digunakan adalah mengasosiasikan tiap objek dengan senarai terurut

berisi semua domain yang boleh mengakses dan operasi-operasi yang dibolehkan

(bagaimana). Temnik ini menghasilkan senarai disebut ACL.

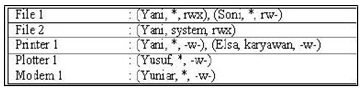

Contoh :

|

| ACL (Access Control List) |

Tiap ACL yang disebutkan di kurung menyatakan komponen uid (user ID), gid

(group ID) dan hak akses. Dengan ACL, dimungkinkan mencegah uid, gid spesifik

mengakses objek sementara mengijinkan yang lain. Pemilik objek dapat mengubah

ACL kapanpun.Cara ini untuk mempermudah pencegahan/pelarangan pengaksesan

yang sebelumnya diperbolehkan. Penyimpanan dilakukan hanya untuk isian yang

tak kosong.

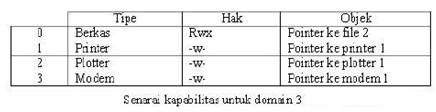

Kapabilitas

Cara lain adalah memecah matrik perbaris. Diasosiasikan tiap proses satu daftar

objek yang boleh diakses, bila terdapat tanda operasi yang diijinkan padanya atau

domainnya.

Senarai ini disebut senarai kapabilitas (capabilities list).

Contoh :

Sistem Komputer - Pembatasan, dilanjut dengan mengklik sistem komputer sekarang.

.jpg)

.png)

.jpg)

0 comments:

Posting Komentar

Silahkan jika ada pertanyaan dan beri tanggapan anda dengan berkomentar disini ...